BLANKET

Paper:Defeating DNN-Based Traffic Analysis Systems in Real-Time With Blind Adversarial Perturbations,Usenix Security 2021

论文发现对抗样本技术在流量分析领域面临痛点:

- 传统攻击需要预先知道完整的数据流特征才能生成干扰,但实时网络流量是动态产生的,你无法预知下一个包何时到来 。

- 流量特征必须满足协议逻辑。

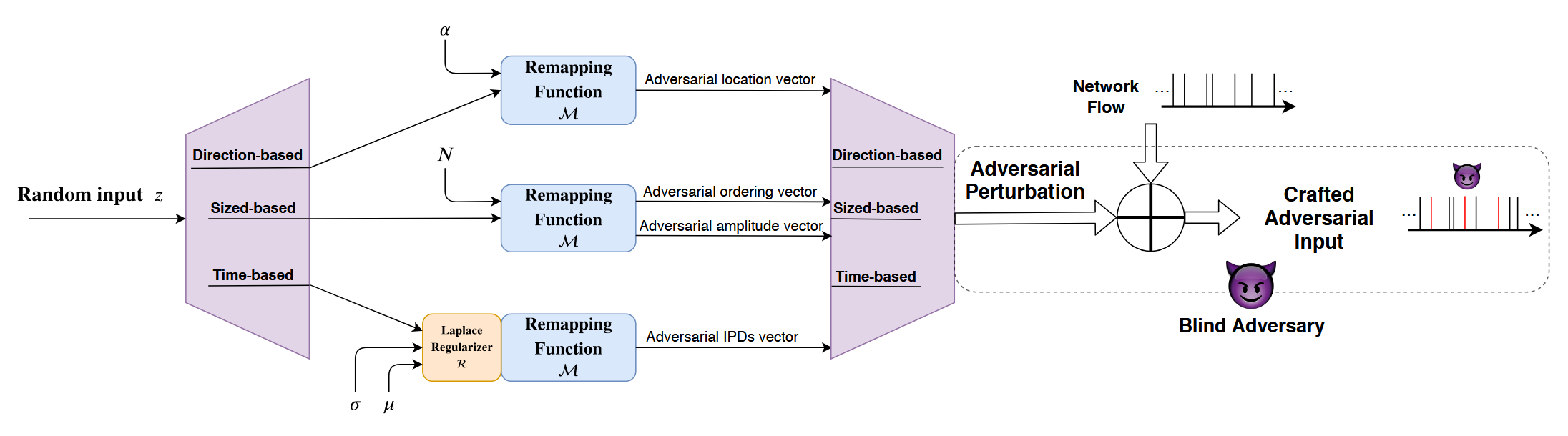

论文方法如上。

不同于传统方法优化一个扰动向量

看起来非常长对不对….是的,大半夜的看到这个很头疼,一点一点来看。

代表 服从均匀分布。 代表寻找最优的参数 ,让后面的值最高。 ,其中的 可能给出的是数字, 负责把这些数字变成合法的网络操作,(比如:把 0.5 变成“延迟 50 毫秒”或“填充 500 字节”)。 :原始流量 被 AI 识别出的正确结果 。 :领域正则化项, 会约束生成器,让干扰在统计特征上像自然宽带的抖动一样。

注意这里的

模型是怎么训练的?

- 判别器 D 的更新 :

- 从真实的拉普拉斯分布中采样一批“真噪声”。

- 从生成器

中获取一批“假噪声”。 - 训练

去分辨两者,给真噪声打高分(标签 1),给生成的假噪声打低分(标签 0)。

- 生成器 G 的更新 :

- 生成器不仅要让目标 DNN 模型分类出错,还要努力提高判别器

给出的分数。 - 通过这种同步训练,生成器逐渐学会如何在保持攻击力的同时,让产生的干扰在统计上“消失”在背景噪声中。

- 生成器不仅要让目标 DNN 模型分类出错,还要努力提高判别器

BLANKET

https://d4wnnn.github.io/2026/04/21/Notion/BLANKET/